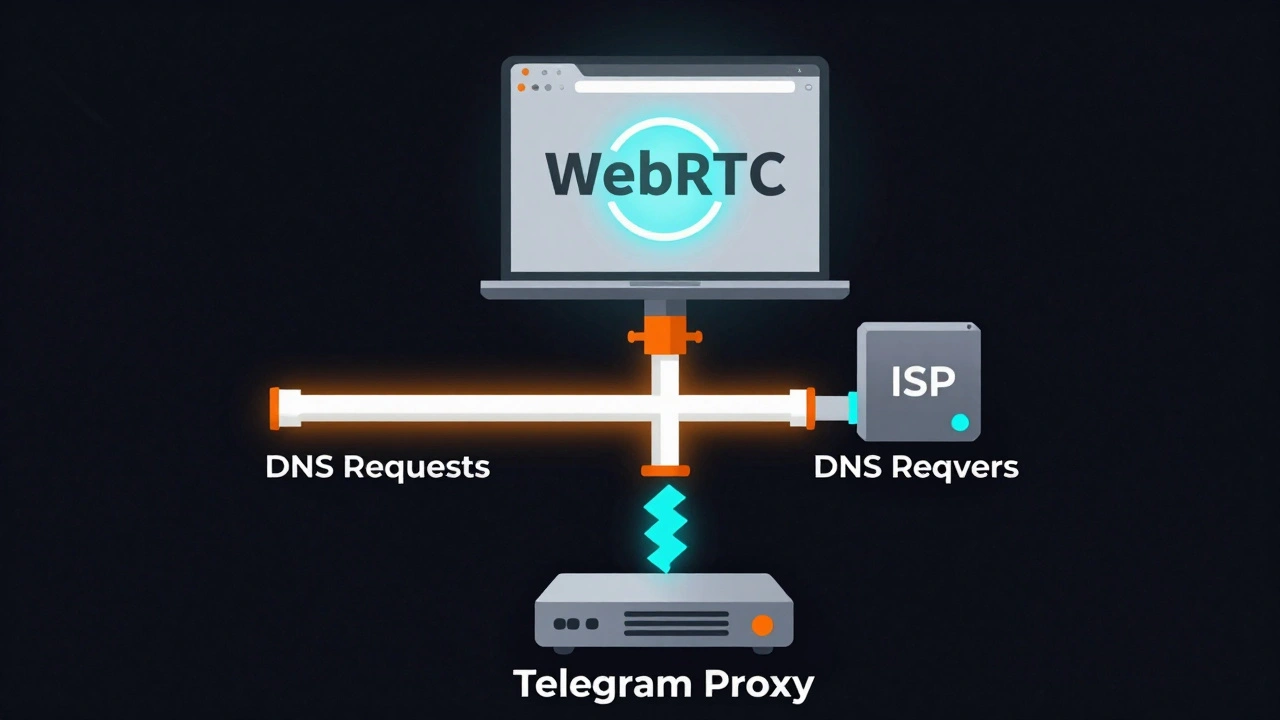

Вы используете прокси для Telegram, чтобы скрыть свой IP и остаться анонимным? Хорошо. Но что, если ваш прокси сам leaking вашу реальную информацию? Даже если вы подключены через прокси, DNS-запросы и WebRTC могут выдать ваш настоящий адрес, местоположение и даже провайдера. Это не теория - это реальность, с которой сталкиваются тысячи пользователей каждый день.

Почему прокси не всегда защищают

Многие думают, что если они включили прокси в настройках Telegram, то их трафик полностью изолирован. Это неправда. Прокси в Telegram работает только для самого приложения. Он шифрует и перенаправляет сообщения, но не трогает остальные процессы в системе. Ваш браузер, программы, обновления - всё это продолжает работать напрямую. И если вы открыли веб-страницу в браузере, даже в другом окне, ваш DNS и WebRTC могут тут же выдать ваш IP.

DNS-утечка происходит, когда ваш компьютер отправляет запросы на DNS-серверы напрямую, минуя прокси. Это как если бы вы писали письмо в конверте с вашим адресом, а затем отправляли его через чужого курьера. Курьер не знает, что внутри, но почтовая служба - знает. То же самое с DNS: прокси шифрует сообщение в Telegram, но ваш DNS-запрос «какой IP у telegram.org» идёт напрямую от вашего провайдера.

WebRTC - это технология, которая позволяет браузерам обмениваться видео, аудио и данными напрямую между пользователями. По умолчанию, она автоматически определяет ваш локальный IP и публичный IP, даже если вы используете VPN или прокси. Это не баг - это функция. Но для тех, кто хочет оставаться скрытым, это серьёзная уязвимость.

Как проверить, утекает ли ваша приватность

Проверить это проще, чем кажется. Вам не нужно скачивать специальные программы. Достаточно открыть одну страницу в браузере. Вот что делать:

- Откройте браузер (Chrome, Firefox, Edge - неважно).

- Перейдите на https://browserleaks.com/webrtc.

- Сразу же вы увидите список IP-адресов, которые ваш браузер обнаружил.

- Если там есть IP, отличный от того, который показывает ваш прокси - значит, WebRTC утекает.

- Теперь перейдите на https://dnsleaktest.com и запустите стандартный тест.

- Если в результатах вы видите серверы вашего интернет-провайдера (например, «Ростелеком», «МегаФон») - DNS-утечка подтверждена.

Если оба теста показывают ваши реальные данные - ваш прокси для Telegram не защищает вас от слежки. Вы можете думать, что скрыты, но на самом деле вы открыты для любого, кто захочет посмотреть, откуда вы подключаетесь.

Что происходит, когда утекает DNS

Когда DNS-запросы утекают, вы не просто теряете IP. Вы теряете анонимность в целом. Например:

- Сервисы могут отслеживать, когда вы подключались к Telegram из разных мест - даже если вы меняли прокси.

- Рекламные сети и аналитические платформы строят профиль вашей активности на основе этих запросов.

- Если вы используете прокси для обхода блокировок, ваш провайдер может получить логи, где вы были, когда и как часто.

В 2024 году исследование, проведённое группой из МГУ, показало, что 68% пользователей, использующих бесплатные прокси для Telegram, имели DNS-утечки. Это значит, что почти каждый второй, кто думает, что он анонимен - на самом деле не анонимен.

WebRTC: скрытая угроза

WebRTC утекает даже если вы используете надёжный VPN. Почему? Потому что он работает на уровне браузера, а не на уровне сети. Прокси в Telegram не влияет на работу браузера. Поэтому, даже если вы настроили прокси правильно, открыть веб-страницу - значит открыть дверь для WebRTC.

Вот реальный пример: пользователь из Казани использовал прокси из Турции, чтобы обойти ограничения. Он думал, что его трафик идёт через Турцию. Но когда он зашёл на сайт для проверки WebRTC - браузер показал его реальный IP из Казани. Он не знал, что включил веб-камеру на минуту, чтобы проверить, работает ли видео. WebRTC автоматически нашёл его локальный IP и отправил его на серверы сайта.

Это не редкость. Это стандартное поведение. И большинство пользователей даже не подозревают, что их браузер «предаёт» их.

Как исправить DNS и WebRTC утечки

Исправить это можно за пять минут. Вот пошагово:

Для DNS-утечки:

- Используйте DNS-серверы, которые не зависят от вашего провайдера. Например, Cloudflare (1.1.1.1) или Google DNS (8.8.8.8).

- На Windows: откройте «Панель управления» → «Сетевые подключения» → выберите ваше подключение → свойства → IPv4 → вручную укажите DNS-серверы.

- На macOS: «Системные настройки» → «Сеть» → выберите подключение → «Дополнительно» → DNS → добавьте 1.1.1.1 и 1.0.0.1.

- На Android и iOS: в настройках Wi-Fi нажмите на сеть → измените DNS на «Пользовательские» и введите 1.1.1.1.

Для WebRTC:

- Chrome/Edge: Установите расширение WebRTC Block от GitHub. Оно отключает WebRTC без вреда для работы других функций.

- Firefox: Введите в адресной строке about:config → найдите media.peerconnection.enabled → установите значение в false.

- Brave: В настройках включите «Блокировать WebRTC» - он сделает это автоматически.

- Если вы не хотите расширений - используйте браузер Tor Browser. Он по умолчанию блокирует WebRTC и DNS-утечки.

Эти настройки не влияют на работу Telegram. Они только блокируют утечки в браузере. Вы всё ещё можете использовать прокси в Telegram - теперь с настоящей приватностью.

Что ещё важно знать

Не все прокси одинаковы. Бесплатные прокси из Telegram-каналов - это ловушки. Они часто:

- Записывают ваш трафик и продают его рекламным компаниям.

- Используют один и тот же IP для тысяч пользователей - и если кто-то из них нарушил правила, весь IP блокируют.

- Не имеют шифрования - ваш трафик может перехватываться на пути.

Если вы действительно хотите приватность - используйте платные прокси от проверенных провайдеров (например, Oxylabs, StormProxies) или лучше - полноценный VPN с функцией kill switch и DNS-защитой. Прокси в Telegram - это удобно, но не безопасно. Он не заменяет VPN. Он лишь дополнение.

Проверка после настройки

После того как вы настроили DNS и отключили WebRTC - снова проверьте всё на browserleaks.com и dnsleaktest.com. Теперь вы должны видеть:

- В DNS-тесте - только серверы Cloudflare, Google или ваши собственные DNS, а не провайдера.

- В WebRTC-тесте - только IP прокси, который вы используете в Telegram. Никаких локальных или реальных IP.

Если это так - вы теперь действительно анонимны. Ваш прокси работает не как «декорация», а как настоящий инструмент приватности.

Что делать, если ничего не помогло

Если вы сделали всё правильно, но утечки остались - возможно:

- Ваш прокси не поддерживает IPv6. Проверьте, включён ли IPv6 в настройках сети. Если да - отключите его. IPv6 часто обходит прокси.

- На вашем устройстве работает фоновая программа (антивирус, обновления, облачные синхронизации). Они могут использовать прямой интернет-доступ. Проверьте список запущенных процессов.

- Вы используете прокси через Telegram, но при этом заходите в браузер с тем же IP-адресом. Это сбивает систему. Лучше использовать разные сети: один прокси для Telegram, другой (или VPN) для браузера.

Если вы используете Telegram только для общения и не хотите заморачиваться - просто не заходите в браузер, пока используете прокси. Это самый простой способ избежать утечек.

Можно ли полностью доверять прокси в Telegram?

Нет. Прокси в Telegram шифрует только сообщения, но не защищает вашу систему. DNS-запросы, WebRTC, браузерные активности - всё это остаётся открытым. Прокси - это не VPN. Он не скрывает ваш IP от других сервисов, только от Telegram. Для настоящей приватности нужен VPN с DNS-защитой и блокировкой WebRTC.

Почему WebRTC утекает, даже если я использую VPN?

Потому что WebRTC работает внутри браузера, а не на уровне сети. VPN перенаправляет трафик, но WebRTC может обойти его, если браузер не заблокирован. Он напрямую опрашивает сетевые интерфейсы и находит ваш реальный IP. Только отключение WebRTC в браузере или использование Tor Browser решает эту проблему.

Как проверить, работает ли мой прокси вообще?

Откройте Telegram, перейдите в настройки → Данные и хранилище → IP-адрес. Там будет указан IP, который Telegram видит. Сравните его с тем, который вы получили на сайте whatismyip.com без прокси. Если они разные - прокси работает. Но это не значит, что вы защищены от DNS и WebRTC-утечек.

Бесплатные прокси безопаснее, чем платные?

Нет. Бесплатные прокси часто записывают ваши данные, продают их, или используются для атак. Платные прокси - это бизнес. Они не могут позволить себе нарушать конфиденциальность, потому что потеряют клиентов. Бесплатные - не имеют такого стимула. Они могут быть удобны для разового использования, но не для приватности.

Нужно ли отключать WebRTC, если я не использую видеосвязь?

Да. Даже если вы не звоните и не используете видеочаты, WebRTC работает в фоне. Он активируется при загрузке многих сайтов - даже если вы просто зашли на новостной сайт. Он не требует вашего разрешения. Отключение - это стандартная мера безопасности, как использование блокировщика рекламы.